Trong hơn hai thập kỷ, an ninh mạng doanh nghiệp vận hành dựa trên tư duy “Lâu đài và Hào nước” (Castle-and-Moat). Chiến lược này giả định rằng vành đai mạng là ranh giới tuyệt đối: mọi thứ bên ngoài là nguy hiểm, còn mọi thứ bên trong mạng nội bộ (LAN) là đáng tin cậy. Tuy nhiên, sự bùng nổ của điện toán đám mây, nhu cầu làm việc từ xa và sự phức tạp trong chuỗi cung ứng số đã khiến lớp bảo vệ vành đai trở nên kém hiệu quả.

Khi ranh giới vật lý bị xóa nhòa, mô hình Zero Trust (Không tin cậy) đã trở thành tiêu chuẩn vàng với nguyên tắc cốt lõi: “Không bao giờ tin tưởng, luôn luôn xác minh” (Never Trust, Always Verify).

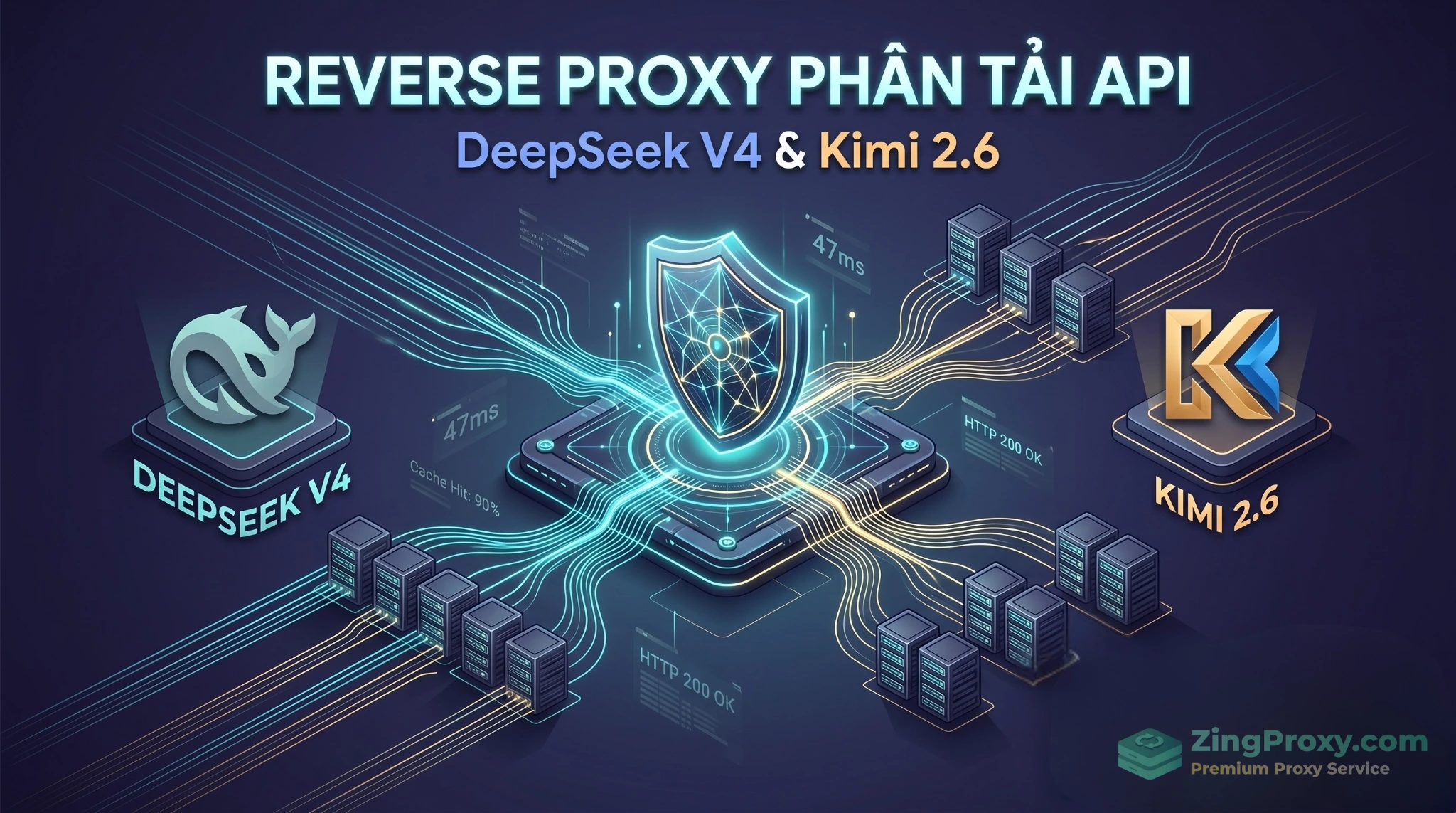

Trong kiến trúc hiện đại này, Proxy cho doanh nghiệp không còn đơn thuần là công cụ chuyển tiếp (Forward Proxy) hay bộ nhớ đệm (Caching). Nó đã tiến hóa để trở thành một Identity-Aware Proxy (IAP) – hoạt động dựa trên cơ chế Proxy ngược (Reverse Proxy) thông minh – đóng vai trò là Điểm thực thi chính sách (Policy Enforcement Point – PEP) theo tiêu chuẩn NIST SP 800-207. Đây chính là công nghệ then chốt giúp các doanh nghiệp chuyển dịch từ VPN truyền thống sang kiến trúc Truy cập mạng Zero Trust (ZTNA).

Tóm tắt ý chính:

- Vấn đề: VPN truyền thống gây rủi ro bảo mật và tạo lỗ hổng di chuyển ngang.

- Giải pháp: Identity-Aware Proxy (IAP) kiểm soát truy cập theo từng phiên và ngữ cảnh (Zero Trust).

- Lợi ích: Loại bỏ việc mở cổng mạng, an toàn cho B2B và quản trị viên.

Tại sao VPN truyền thống là “tử huyệt” của doanh nghiệp hiện đại?

Trước khi đi sâu vào giải pháp, chúng ta cần phân tích rõ tại sao Virtual Private Network (VPN) – công nghệ từng là xương sống của truy cập từ xa – lại trở thành điểm yếu chí mạng trong môi trường B2B hiện nay.

Rủi ro mạng phẳng và di chuyển ngang (Lateral Movement)

VPN hoạt động ở Lớp 3 (Network Layer) của mô hình OSI. Vấn đề cốt lõi của nó nằm ở cơ chế tin cậy ngầm định (implicit trust). Khi một nhân viên hoặc đối tác kết nối VPN thành công, họ thường được cấp một địa chỉ IP nội bộ và quyền truy cập vào một phân đoạn mạng rộng lớn, hay còn gọi là mạng phẳng (Flat Network).

Điều này vi phạm nghiêm trọng nguyên tắc đặc quyền tối thiểu (Least Privilege). Nếu thiết bị của đối tác bị nhiễm mã độc, kẻ tấn công có thể sử dụng kết nối VPN đó làm bàn đạp để thực hiện hành vi di chuyển ngang (Lateral Movement). Chúng có thể tự do rà soát mạng, tìm kiếm các máy chủ chứa dữ liệu nhạy cảm mà không gặp trở ngại nào, vì hệ thống tường lửa truyền thống mặc định coi lưu lượng từ dải IP VPN là nội bộ và an toàn.

Đây là lý do tại sao các chuyên gia khuyên nên hiểu rõ sự khác biệt giữa Proxy và VPN để có chiến lược phối hợp bảo mật hiệu quả nhất thay vì phụ thuộc hoàn toàn vào một công nghệ cũ.

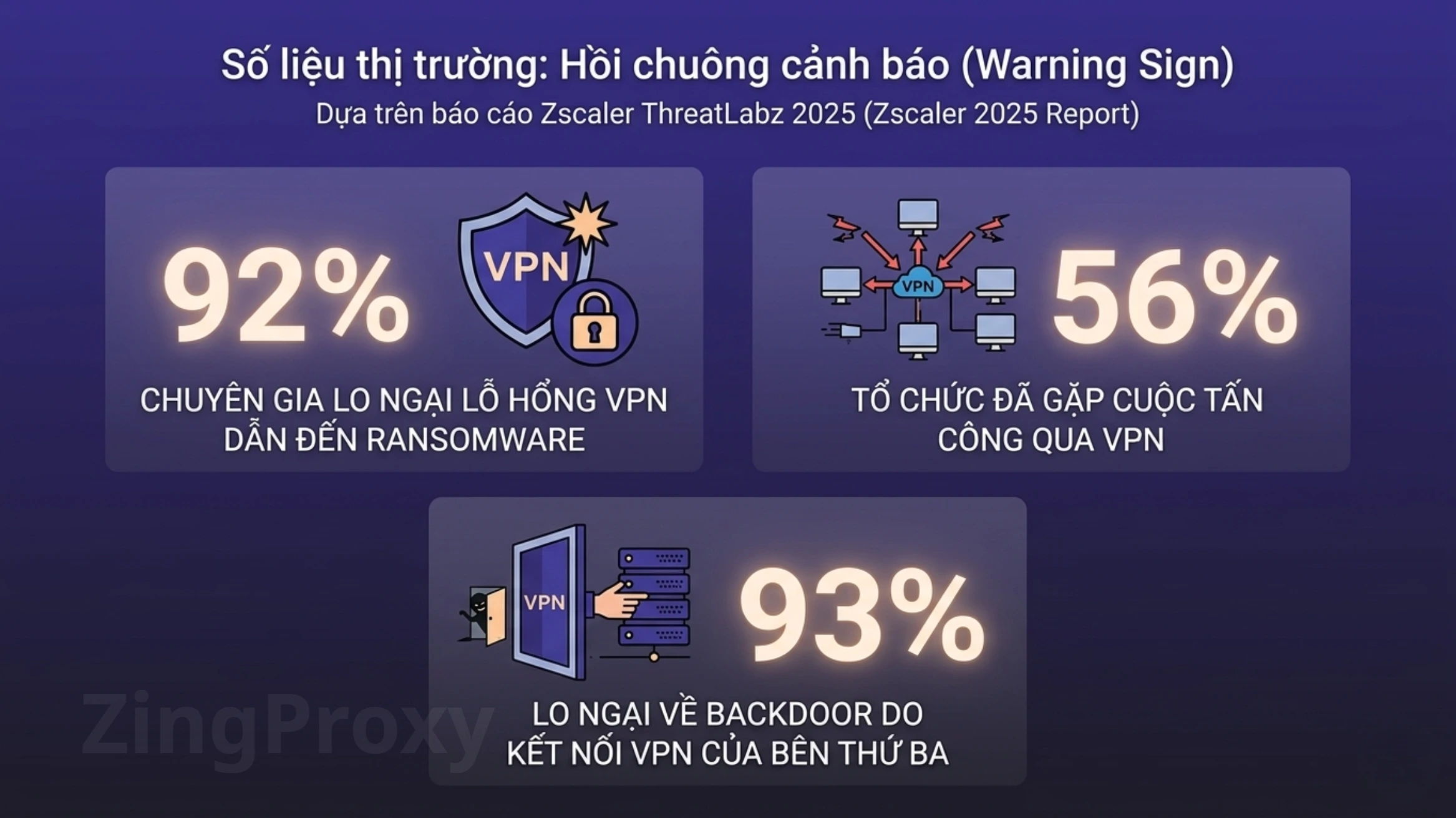

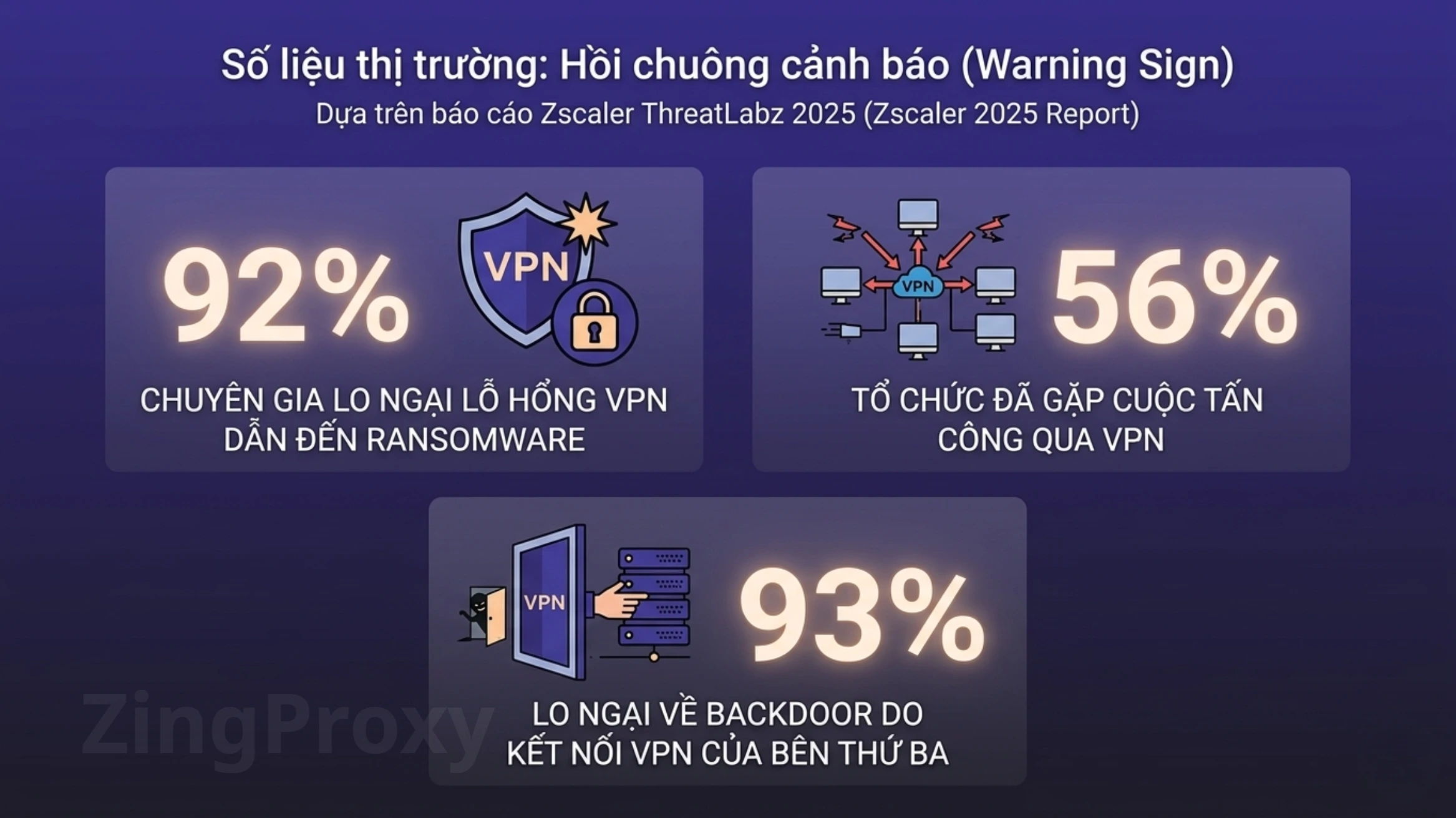

Số liệu thị trường: Hồi chuông cảnh báo

Theo báo cáo Zscaler ThreatLabz 2025 VPN Risk Report, thực trạng an ninh mạng đang cho thấy những con số đáng báo động đối với các doanh nghiệp còn phụ thuộc vào VPN:

- 92% các chuyên gia bảo mật lo ngại rằng các lỗ hổng VPN chưa được vá sẽ trực tiếp dẫn đến các cuộc tấn công ransomware.

- 56% các tổ chức xác nhận đã gặp phải các cuộc tấn công mạng khai thác lỗ hổng VPN trong năm qua.

- 93% các tổ chức lo ngại về các cửa hậu (backdoor) tiềm ẩn do các kết nối VPN của bên thứ ba tạo ra.

Thống kê rủi ro bảo mật VPN gồm ransomware, tấn công mạng và backdoor theo báo cáo Zscaler

Kiến trúc Identity-Aware Proxy (IAP): Trụ cột của Zero Trust

Để giải quyết triệt để các vấn đề của VPN, giải pháp Proxy cho doanh nghiệp thế hệ mới (thường được triển khai dưới dạng ZTNA Gateway) hoạt động dựa trên Lớp 7 (Application Layer). Theo định nghĩa của NIST SP 800-207, thành phần này đóng vai trò là Policy Enforcement Point (PEP), đứng giữa người dùng và tài nguyên để thực thi các quyết định bảo mật.

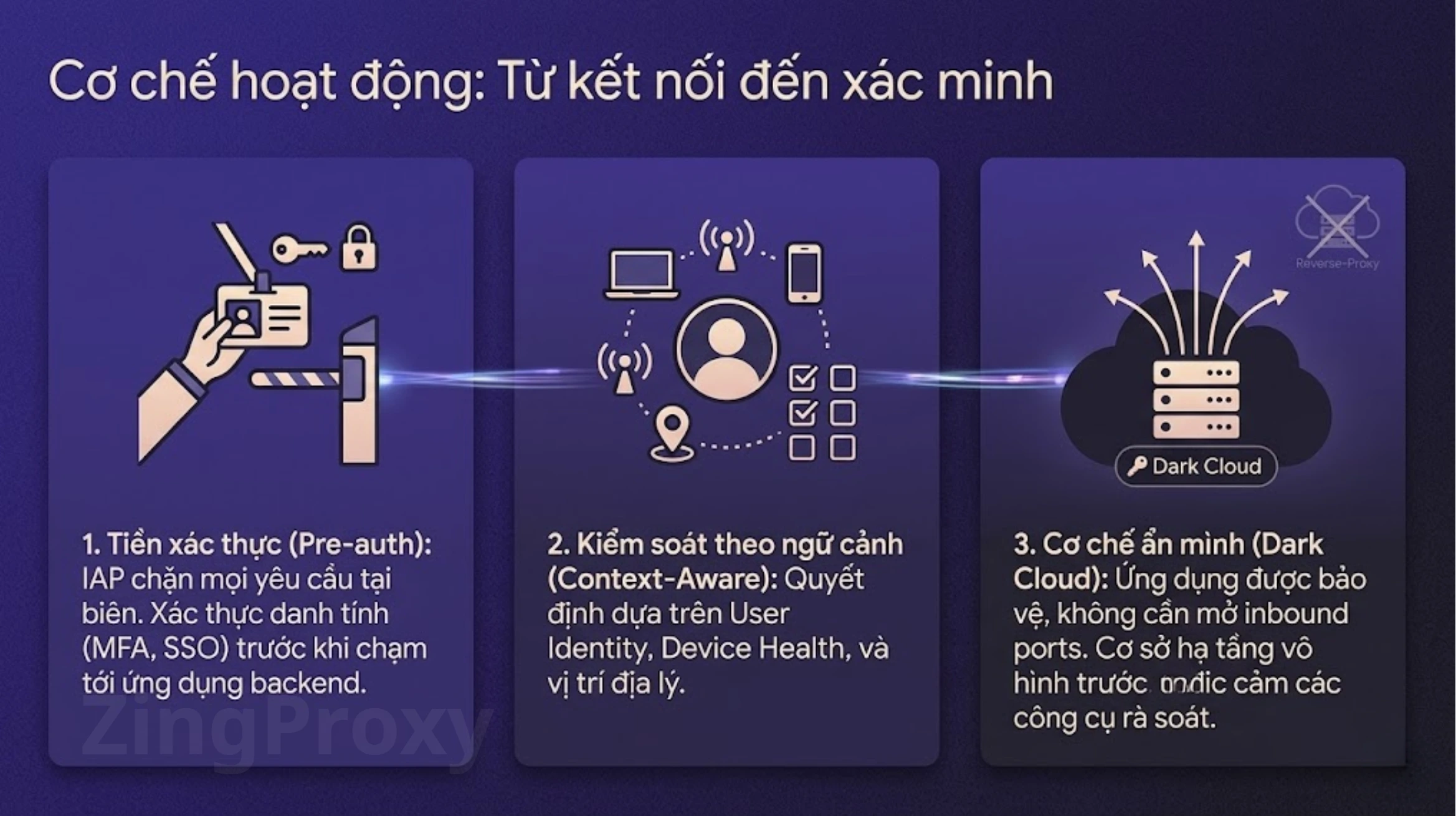

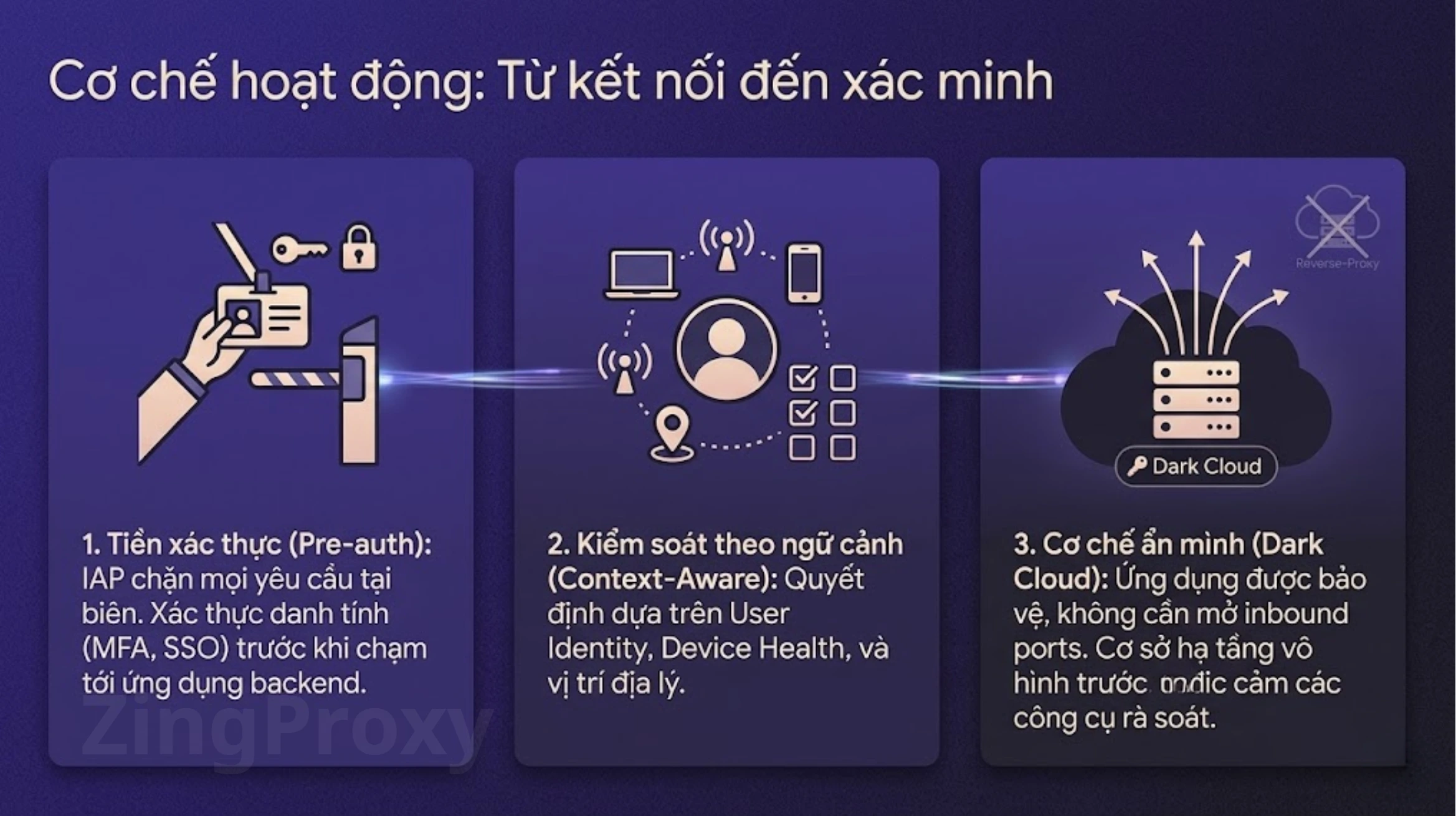

Cơ chế hoạt động: Từ kết nối đến xác minh

Khác với Reverse Proxy truyền thống chỉ đơn thuần chuyển tiếp gói tin, Identity-Aware Proxy thực hiện một quy trình kiểm tra nghiêm ngặt trước khi bất kỳ kết nối nào được thiết lập:

- Tiền xác thực (Pre-authentication): IAP chặn mọi yêu cầu kết nối ngay tại biên. Nó bắt buộc người dùng phải xác thực danh tính (sử dụng MFA, SSO) với Nhà cung cấp định danh (IdP) trước khi gói tin được phép chạm tới ứng dụng backend.

- Kiểm soát truy cập theo ngữ cảnh (Context-Aware Access): Quyết định cấp quyền không chỉ dựa trên “đúng mật khẩu”. IAP phân tích hàng loạt tín hiệu rủi ro:

- Danh tính người dùng (User Identity).

- Trạng thái bảo mật thiết bị (Device Health/Posture).

- Vị trí địa lý và hành vi bất thường.

- Cơ chế ẩn mình (Dark Cloud): Ứng dụng được bảo vệ bởi IAP không cần mở bất kỳ cổng (port) nào ra Internet (Inbound ports = 0). IAP sử dụng các kết nối outbound từ bên trong ra đám mây trung gian, khiến hạ tầng hoàn toàn vô hình trước các công cụ rà soát mạng của tin tặc.

Mô hình truy cập Zero Trust gồm xác thực trước, kiểm soát theo ngữ cảnh và bảo vệ ứng dụng bằng reverse proxy

Ứng dụng thực tiễn: Bảo vệ B2B và quản trị viên (Admin)

Sức mạnh thực sự của IAP được thể hiện rõ nhất trong hai kịch bản có rủi ro cao nhất: Hợp tác với đối tác bên ngoài (B2B) và Truy cập đặc quyền của quản trị viên.

Kịch bản 1: Hợp tác B2B đa tenant (Cross-tenant Collaboration)

Trong môi trường doanh nghiệp sử dụng hệ sinh thái Microsoft, việc cấp VPN cho đối tác thường đi kèm với gánh nặng quản lý danh tính (tạo account AD riêng, đặt lại mật khẩu, thu hồi quyền).

IAP kết hợp với tính năng Cross-tenant synchronization của Microsoft Entra ID giải quyết bài toán này một cách triệt để:

- Đồng bộ danh tính tự động: Hệ thống tự động đồng bộ người dùng từ tenant của đối tác sang tenant của doanh nghiệp dưới dạng B2B user.

- Trải nghiệm liền mạch: Đối tác sử dụng chính tài khoản công ty của họ (danh tính nguồn) để đăng nhập.

- Kiểm soát tập trung: IAP áp dụng các chính sách Zero Trust (như yêu cầu thiết bị tuân thủ hoặc vị trí địa lý) ngay trên luồng truy cập của đối tác mà không cần cấp VPN.

Kịch bản 2: Thay thế VPN cho quản trị viên (Privileged Remote Access)

Một quan niệm sai lầm phổ biến là “Admin vẫn cần VPN để SSH/RDP vào server”. Thực tế, dù bạn đang quản lý hạ tầng vật lý hay máy chủ ảo (VPS), các giải pháp IAP hiện đại (như Delinea hay Zscaler) đã hỗ trợ Privileged Remote Access (PRA).

- Truy cập không cần client (Clientless): Admin truy cập SSH/RDP trực tiếp qua trình duyệt web an toàn (HTML5 Gateway) hoặc thông qua một Agent nhẹ.

- Loại bỏ rủi ro cổng mở: Máy chủ đích không cần mở cổng 22 (SSH) hay 3389 (RDP) ra Internet. Proxy đóng vai trò trung gian thiết lập phiên kết nối.

- Ghi lại phiên làm việc (Session Recording): Vì IAP đứng giữa và giải mã phiên kết nối, nó có khả năng ghi lại toàn bộ video thao tác màn hình hoặc các dòng lệnh (command logs) để phục vụ kiểm toán (Audit Trail) – điều mà VPN truyền thống không thể thực hiện.

So sánh kỹ thuật: VPN truyền thống vs. Identity-Aware Proxy (ZTNA)

Bảng so sánh dưới đây làm rõ sự khác biệt về mặt kiến trúc và hiệu quả bảo mật giữa hai công nghệ:

| Tiêu chí |

VPN truyền thống |

Identity-Aware Proxy (ZTNA) |

| Phạm vi truy cập |

Cấp độ mạng (Network Level): Truy cập rộng vào cả phân đoạn mạng (Subnet). Rủi ro di chuyển ngang cao. |

Cấp độ ứng dụng (App Level): Cấp quyền hạt nhân (Granular). Người dùng không nhìn thấy hạ tầng mạng. |

| Mô hình tin cậy |

Tin cậy tĩnh (Implicit Trust): Xác thực một lần tại thời điểm kết nối, sau đó tin tưởng tuyệt đối trong phiên. |

Zero Trust: Xác thực liên tục (Continuous Verification) từng yêu cầu dựa trên ngữ cảnh rủi ro. |

| Khả năng hiển thị |

Hạn chế: Chỉ biết địa chỉ IP và trạng thái kết nối (Up/Down). Không thấy nội dung bên trong đường hầm mã hóa. |

Chi tiết: Ghi nhật ký tập trung danh tính người dùng, ứng dụng truy cập và hành vi phiên làm việc. |

| Trải nghiệm người dùng |

Phức tạp: Cần cài đặt VPN Client, thường gặp độ trễ cao do định tuyến vòng (backhaul) về trung tâm dữ liệu. |

Liền mạch: Kết nối trực tiếp (Direct-to-app). Hỗ trợ các giao thức tăng tốc hiện đại như HTTP/3 và QUIC giúp tối ưu hóa hiệu suất. |

| An toàn B2B |

Rủi ro cao: Mở rộng vành đai mạng cho thiết bị không được quản lý của đối tác. |

An toàn tuyệt đối: Cách ly hoàn toàn thiết bị của đối tác với mạng nội bộ doanh nghiệp. |

Triển khai kỹ thuật: Tự động hóa chính sách Zero Trust

Để minh họa cho khả năng kiểm soát của IAP, dưới đây là ví dụ về cách cấu hình chính sách truy cập có điều kiện (Conditional Access) sử dụng Microsoft Graph PowerShell. Kịch bản này yêu cầu tất cả người dùng B2B phải thực hiện xác thực đa yếu tố (MFA) và chỉ được truy cập từ các địa điểm được cho phép khi đi qua Proxy.

Lưu ý: Đoạn mã dưới đây được tách biệt từng dòng lệnh để thuận tiện cho việc sao chép và thực thi trong môi trường kiểm thử.

# Bước 1: Kết nối tới Microsoft Graph với quyền quản lý chính sách

Connect-MgGraph -Scopes "Policy.ReadWrite.ConditionalAccess"

# Bước 2: Định nghĩa điều kiện cho người dùng khách (Guest/External Users)

$conditions = @{

Applications = @{

IncludeApplications = @("All")

}

Users = @{

IncludeUserTypes = @("Guest")

}

Locations = @{

IncludeLocations = @("All")

ExcludeLocations = @("TrustedNetworkIPs")

}

}

# Bước 3: Định nghĩa hành động kiểm soát (Yêu cầu MFA)

$grantControls = @{

BuiltInControls = @("Mfa")

Operator = "OR"

}

# Bước 4: Tạo chính sách Zero Trust cho B2B

New-MgIdentityConditionalAccessPolicy `

-DisplayName "Enforce MFA for B2B Proxy Access" `

-State "Enabled" `

-Conditions $conditions `

-GrantControls $grantControls

Lộ trình chuyển đổi: Hướng tới mô hình lai (Hybrid)

Theo khuyến nghị của NIST trong tài liệu Planning for a Zero Trust Architecture, việc chuyển đổi không nên diễn ra đột ngột mà cần tuân theo lộ trình từng bước để đảm bảo tính liên tục của kinh doanh:

- Giai đoạn 1: Ưu tiên người dùng & đối tác (User-to-App): Thay thế VPN bằng ZTNA cho nhóm người dùng từ xa và đối tác thứ ba. Đây là nhóm có bề mặt tấn công lớn nhất. Sử dụng IAP để bảo vệ các ứng dụng web nội bộ quan trọng.

- Giai đoạn 2: Bảo vệ truy cập đặc quyền (Privileged Access): Chuyển dịch toàn bộ kết nối quản trị SSH/RDP sang nền tảng ZTNA/PAM. Đóng hoàn toàn các cổng quản trị public trên tường lửa.

- Giai đoạn 3: Tối ưu hóa mô hình lai (Optimized Hybrid): Đối với các hệ thống cũ (Legacy) hoặc kết nối Site-to-Site giữa các Data Center, áp dụng kỹ thuật phân đoạn mạng vi mô (Micro-segmentation) và đặt các Gateway bảo mật nội bộ để giám sát lưu lượng Đông-Tây (East-West traffic).

Câu hỏi thường gặp (FAQ)

1. Tại sao Zero Trust lại thay thế VPN?

Vì VPN tạo ra mạng phẳng (Flat Network) – khi một thiết bị bị xâm nhập, kẻ tấn công có thể di chuyển ngang trong toàn bộ hệ thống. Zero Trust khắc phục điều này bằng cách cô lập từng ứng dụng và yêu cầu xác minh danh tính liên tục, ngăn chặn ransomware lây lan.

2. Identity-Aware Proxy (IAP) khác gì so với VPN truyền thống?

VPN kết nối mạng (Lớp 3), còn IAP kết nối ứng dụng (Lớp 7). IAP hoạt động như một Proxy ngược (Reverse Proxy) thông minh, chỉ cho phép truy cập sau khi đã kiểm tra kỹ danh tính và ngữ cảnh, thay vì tin tưởng mặc định như VPN.

3. Proxy ngược (Reverse Proxy) bảo vệ doanh nghiệp như thế nào?

Nó hoạt động như một lá chắn ẩn mình. Proxy ngược ẩn hoàn toàn địa chỉ IP thực của máy chủ, không mở cổng (port) ra Internet. Tin tặc không thể dò quét hay tấn công trực tiếp vào hạ tầng, vì chúng không thể nhìn thấy mục tiêu.

4. Tôi có cần loại bỏ hoàn toàn VPN ngay lập tức không?

Không. Theo chuẩn NIST, bạn nên áp dụng lộ trình Hybrid. Hãy ưu tiên dùng ZTNA thay thế VPN cho đối tác (B2B) và người dùng từ xa trước. Với các hệ thống cũ (legacy), có thể giữ lại VPN nhưng cần kết hợp máy chủ ảo (VPS) được phân đoạn mạng chặt chẽ.

5. ZTNA có làm chậm tốc độ mạng không?

Không, nó thường nhanh hơn. ZTNA loại bỏ việc điều hướng luồng dữ liệu vòng vo (backhaul) của VPN cũ. Các giải pháp hiện đại hỗ trợ kết nối trực tiếp và giao thức HTTP/3 (QUIC) giúp giảm độ trễ đáng kể.

6. Cấp quyền cho đối tác (Vendor) mà không tạo tài khoản nội bộ được không?

Được. Sử dụng tính năng Cross-tenant synchronization (trên Microsoft Entra) hoặc Federation. Hệ thống tự động đồng bộ danh tính từ phía đối tác sang để cấp quyền truy cập mà không cần tạo tài khoản AD mới hay cấp VPN rủi ro.

7. Admin dùng Proxy để SSH/RDP có an toàn không?

Rất an toàn. Giải pháp này (Privileged Remote Access) cho phép Admin điều khiển máy chủ qua trình duyệt mà không cần mở cổng 22 hay 3389. Đặc biệt, Proxy ghi lại được toàn bộ video phiên làm việc (Session Recording) để phục vụ kiểm toán – điều VPN không làm được.

Kết luận

Trong bối cảnh năm 2026, khi mà 65% doanh nghiệp tiên phong đã lên kế hoạch loại bỏ hoàn toàn VPN, việc tiếp tục dựa vào công nghệ bảo mật vành đai cũ kỹ không chỉ là sự tụt hậu về công nghệ mà còn là một rủi ro kinh doanh hiện hữu.

Proxy cho doanh nghiệp (Identity-Aware Proxy), khi được triển khai đúng chuẩn kiến trúc Zero Trust, không chỉ là giải pháp thay thế VPN mà là một bước nâng cấp toàn diện về tư duy bảo mật. Nó biến mỗi ứng dụng thành một pháo đài riêng biệt, cô lập rủi ro và đảm bảo rằng sự mở rộng hợp tác B2B không bao giờ phải đánh đổi bằng an toàn thông tin. Đây chính là tấm khiên vững chắc nhất để doanh nghiệp vững bước trong kỷ nguyên số đầy biến động.

Tài liệu tham khảo