Với team Marketing làm nhiều tài khoản quảng cáo, shop thương mại điện tử hoặc hệ thống khách hàng, việc nhiều người cùng đăng nhập từ các mạng khác nhau luôn là điểm rủi ro lớn. Chỉ cần IP thay đổi liên tục, thiết bị không đồng nhất hoặc phân quyền lỏng, tài khoản có thể bị checkpoint, hạn chế hoặc khóa bất cứ lúc nào.

Vì vậy, nhiều đội nhóm hiện nay chuyển sang dùng VPS và Proxy như một cách chuẩn hóa môi trường làm việc. Mục tiêu không chỉ là tiện cho vận hành, mà còn để kiểm soát truy cập tốt hơn và giảm rủi ro khi làm việc nhóm.

VPS và Proxy cho làm việc nhóm Marketing an toàn

Bài toán quản trị rủi ro khi team Marketing làm việc từ xa

Quá trình chuyển đổi sang hình thức làm việc từ xa hoặc làm việc linh hoạt (hybrid) mang lại hiệu suất cao nhưng cũng khiến việc kết nối từ các thiết bị bên ngoài vào mạng lưới công việc tiềm ẩn rất nhiều rủi ro.

Thách thức phân mảnh dữ liệu và nguy cơ rò rỉ thông tin

Rủi ro đầu tiên đến từ các thiết bị đầu cuối không an toàn, đặc biệt là xu hướng mang thiết bị cá nhân đi làm (BYOD Bring Your Own Device). Nhân viên Marketing làm việc từ xa thường sử dụng laptop cá nhân không được đội ngũ IT quản lý chặt chẽ. Các thiết bị này có thể chạy hệ điều hành lỗi thời, chưa được vá lỗi, hoặc thiếu các tính năng bảo mật cơ bản như tường lửa nội bộ và mã hóa ổ cứng.

Bên cạnh đó, yếu tố con người luôn là mắt xích yếu nhất. Các số liệu chỉ ra rằng có tới 68% các vụ rò rỉ dữ liệu có liên quan đến yếu tố con người, trong đó phần lớn bắt nguồn từ lỗ hổng khi truy cập từ xa. Kẻ tấn công thường sử dụng các chiến dịch email lừa đảo (Phishing) hoặc tấn công dò đoán mật khẩu (Brute-force) để đánh cắp thông tin đăng nhập của nhân viên. Khi có được thông tin này, chúng dễ dàng đăng nhập vào hệ thống nội bộ một cách hợp lệ mà không bị hệ thống phòng thủ phát hiện.

Tối ưu chi phí phần cứng và khắc phục điểm yếu của giải pháp cũ

Trước đây, để kết nối từ xa, các doanh nghiệp thường sử dụng Mạng riêng ảo (VPN). Tuy nhiên, giải pháp truy cập từ xa truyền thống này bộc lộ nhiều điểm yếu chí mạng.

VPN thường cấp cho người dùng quyền truy cập vào toàn bộ mạng lưới nội bộ ngay sau khi họ đăng nhập thành công. Rủi ro lớn nhất là nếu thông tin xác thực của một nhân viên Marketing bị đánh cắp, kẻ tấn công sẽ lọt thẳng vào mạng lưới. Từ đây, chúng có thể tự do di chuyển ngang (Lateral Movement) bên trong mạng để tiếp cận các kho dữ liệu nhạy cảm hơn của công ty.

Thay vì đầu tư nâng cấp từng chiếc laptop cá nhân và phụ thuộc vào VPN truyền thống, việc đưa toàn bộ không gian làm việc lên một hệ thống máy chủ ảo tập trung (VPS) đang trở thành xu hướng tất yếu để tối ưu hóa cả chi phí phần cứng lẫn năng lực quản trị rủi ro.

Giải mã vai trò của VPS và Proxy cho làm việc nhóm

Để hiểu rõ tại sao sự kết hợp này lại mang tính quyết định đến sự ổn định của các chiến dịch Marketing, chúng ta cần đi sâu vào cách thức hoạt động độc lập của từng thành phần.

VPS: “Trụ sở ảo” vận hành hệ thống và lưu trữ an toàn 24/7

Virtual Private Server (VPS), hay máy chủ riêng ảo, là một máy ảo hoạt động như một máy chủ chuyên dụng được đặt bên trong một máy chủ vật lý lớn hơn tại các trung tâm dữ liệu. VPS mang lại những giá trị cốt lõi cho làm việc nhóm:

- Hoạt động độc lập và cô lập: Mỗi VPS chạy một bản sao hệ điều hành độc lập. Thông qua công nghệ ảo hóa (hypervisor), VPS được cấp phát một lượng tài nguyên chuyên biệt bao gồm CPU, RAM và không gian lưu trữ. Sự cô lập này đảm bảo rằng mọi rủi ro bảo mật hay việc tiêu tốn tài nguyên của một máy ảo khác trên cùng hệ thống vật lý sẽ không ảnh hưởng đến hiệu suất làm việc của team bạn.

- Vận hành liên tục 24/7: VPS có khả năng vận hành trực tuyến 24/7, không gián đoạn. Các công cụ phần mềm tự động, chiến dịch quảng cáo, hay tiến trình kết xuất báo cáo dữ liệu luôn ở trạng thái sẵn sàng mà không lo bị ảnh hưởng bởi mất điện hay rớt mạng cục bộ tại nhà nhân viên.

- Môi trường làm việc đồng nhất: Khi 5 thành viên trong team cùng kết nối từ xa vào một VPS, các nền tảng mạng xã hội hay thương mại điện tử chỉ ghi nhận một dấu vân tay phần cứng duy nhất đang tương tác. Nhờ tính linh hoạt này, VPS đóng vai trò như một cỗ máy tính ảo tập trung (Cloud PC), giúp nhân sự truy cập quản lý hệ thống từ xa mọi lúc, mọi nơi để tối ưu hóa năng suất.

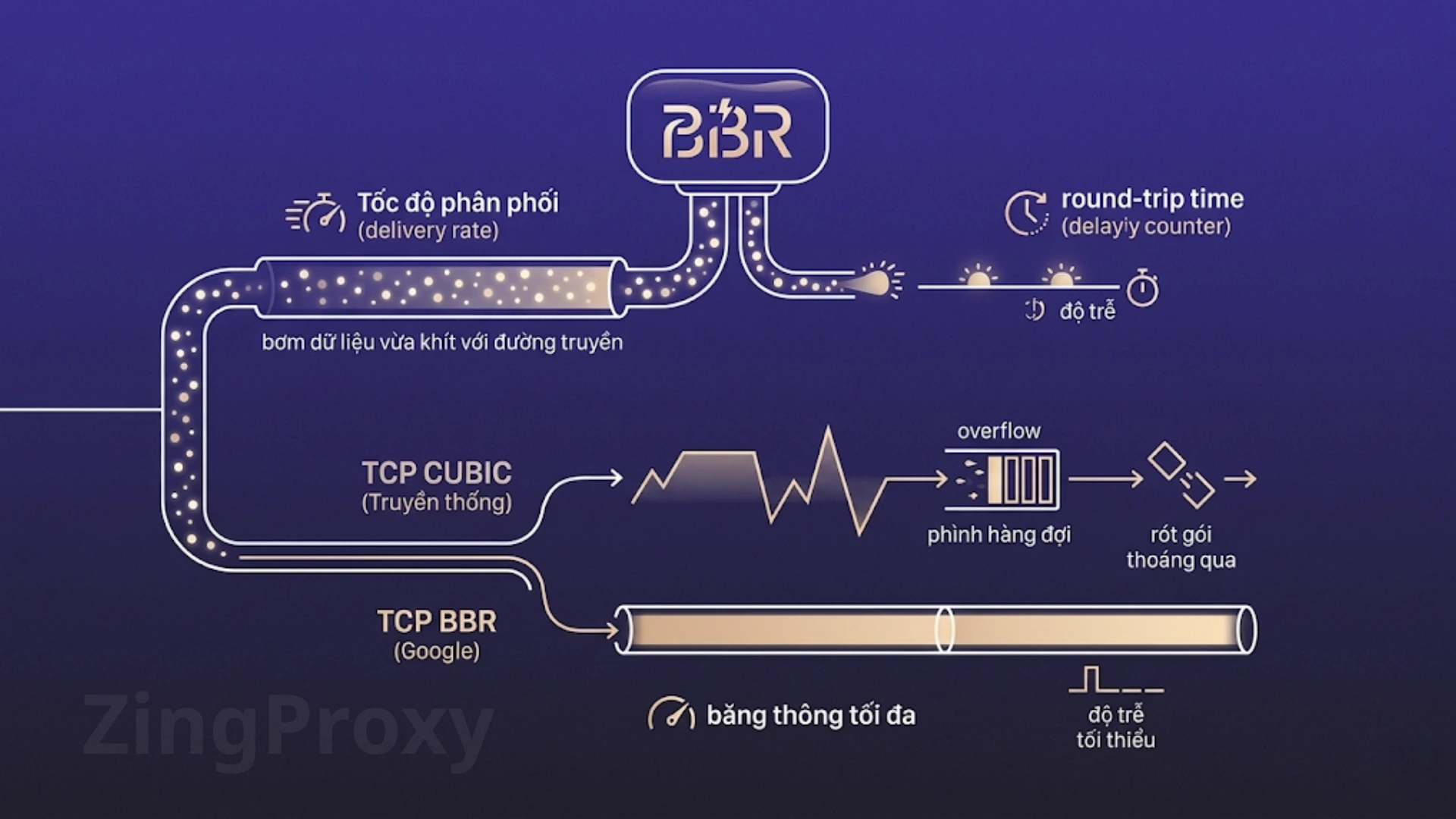

Proxy: Định tuyến mạng và cách ly luồng dữ liệu cho từng dự án

Nếu VPS là cỗ máy tính trung tâm, thì Proxy (máy chủ ủy quyền) hoạt động như một trạm trung gian kết nối giữa thiết bị của mạng nội bộ và môi trường Internet rộng lớn. Trong môi trường doanh nghiệp, việc thiết lập VPS và Proxy cho làm việc nhóm mang lại các lớp định tuyến vô cùng quan trọng:

- Che giấu IP thực và đồng bộ danh tính mạng: Khi nhóm Marketing sử dụng Proxy được cài đặt trên VPS, toàn bộ lưu lượng truy cập sẽ được chuyển hướng qua máy chủ ủy quyền này. Proxy sẽ che giấu địa chỉ IP thực của VPS và thay thế bằng IP tĩnh của chính Proxy đó. Việc này hỗ trợ đặc biệt an toàn cho những người làm thương mại điện tử hoặc quản lý nhiều gian hàng trực tuyến. Nó duy trì một IP độc lập, ổn định, tránh việc các nền tảng rà soát liên kết IP chung dẫn đến khóa tài khoản hàng loạt.

- Lá chắn bảo mật và kiểm soát lưu lượng: Các Proxy server thường nằm bên trong tường lửa, quản lý lưu lượng truy cập tập trung. Nó cung cấp một lớp bảo vệ bổ sung, giúp lọc bỏ các lưu lượng truy cập độc hại, ngăn chặn sự xâm nhập trái phép từ bên ngoài vào mạng nội bộ. Đồng thời, Proxy còn giúp lưu vào bộ nhớ đệm (Caching) các bản sao của website thường truy cập, tiết kiệm băng thông mạng đáng kể.

Lợi ích kỹ thuật: Quản lý truy cập tập trung và những lưu ý về bảo mật

Việc kết hợp VPS và Proxy tạo ra một không gian làm việc cô lập với bên ngoài. Tuy nhiên, để vận hành hệ thống này một cách chuyên nghiệp, quản trị viên (Admin) hoặc Trưởng nhóm (Leader) cần hiểu rõ bản chất kiến trúc mạng đang được áp dụng.

Hiểu rõ giới hạn của mô hình phòng thủ chu vi (Perimeter Defense)

Khi đưa tất cả nhân viên truy cập vào một VPS chung, doanh nghiệp thực chất đang thiết lập một mô hình phòng thủ chu vi (perimeter defense) truyền thống. Nghĩa là bạn xây dựng một bức tường thành vững chắc bao quanh máy chủ, và nhân viên phải đi qua cổng xác thực để vào bên trong.

Tuy nhiên, giới hạn của mô hình này cần được nhận thức rõ.

Theo Viện Tiêu chuẩn và Công nghệ Quốc gia Hoa Kỳ, theo truyền thống, các mạng doanh nghiệp thường tập trung vào việc thiết lập phòng thủ tại ranh giới mạng. Khi các chủ thể đã được xác thực ở lớp chu vi, họ sẽ được cấp quyền truy cập vào một bộ sưu tập rộng lớn các tài nguyên khi đã ở bên trong. NIST nhấn mạnh rằng rủi ro lớn nhất là một khi kẻ tấn công chọc thủng được lớp xác thực, việc di chuyển ngang (lateral movement) của chúng bên trong hệ thống sẽ diễn ra hoàn toàn không bị cản trở.

Chính vì vậy, ngay cả khi các nhân viên đã đăng nhập thành công vào VPS chung của đội ngũ Marketing, quản trị viên vẫn phải thiết lập các cơ chế phân quyền tài khoản người dùng nghiêm ngặt ngay bên trong hệ điều hành của máy chủ, đảm bảo nhân viên phụ trách dự án A không được phép truy cập trái phép vào tệp tin của dự án B.

Ngăn chặn rủi ro đánh chặn dữ liệu (Man-in-the-Middle) trên mạng Wi-Fi công cộng

Nhân sự làm việc từ xa thường có thói quen làm việc tại các quán cà phê, khách sạn hoặc sân bay. Việc truy cập mạng nội bộ qua các điểm Wi-Fi công cộng này là cực kỳ rủi ro. Việc ứng dụng hệ thống làm việc từ xa trên VPS giải quyết triệt để nguy cơ này.

Theo Kaspersky, kẻ tấn công có thể thiết lập các mạng Wi-Fi giả mạo có tên giống với mạng hợp pháp để lừa nhân viên kết nối. Khi đó, chúng sẽ thực hiện tấn công Người đứng giữa (Man in the Middle). Chúng đóng vai trò như một kẻ gác cổng vô hình để chiếm đoạt phiên làm việc (Session Hijacking), qua đó nghe lén và đánh cắp các dữ liệu bảo mật như email, lịch sử duyệt web, thông tin đăng nhập, và các dữ liệu tài chính mà nạn nhân không hề hay biết.

Khi kết nối vào VPS, nhân viên chỉ đang truyền phát hình ảnh của máy chủ về màn hình laptop cá nhân thông qua một giao thức được mã hóa cực mạnh. Toàn bộ cookie trình duyệt, mật khẩu đăng nhập tài khoản quảng cáo và dữ liệu khách hàng đều nằm an toàn trên máy chủ đám mây, không bao giờ di chuyển qua lại trên mạng Wi-Fi của quán cà phê. Do đó, dù hacker có đánh chặn được sóng Wi-Fi, chúng cũng không thể đọc được bất kỳ dữ liệu nhạy cảm nào.

Thực hành thiết lập hạ tầng an toàn cho VPS & Proxy

Để một hệ thống làm việc nhóm trên không gian ảo thực sự an toàn trước các đợt tấn công của tin tặc, việc giữ nguyên các cài đặt mặc định của nhà cung cấp dịch vụ là một sai lầm nghiêm trọng. Dưới đây là các tiêu chuẩn thực hành hạ tầng mà đội ngũ IT cần triển khai.

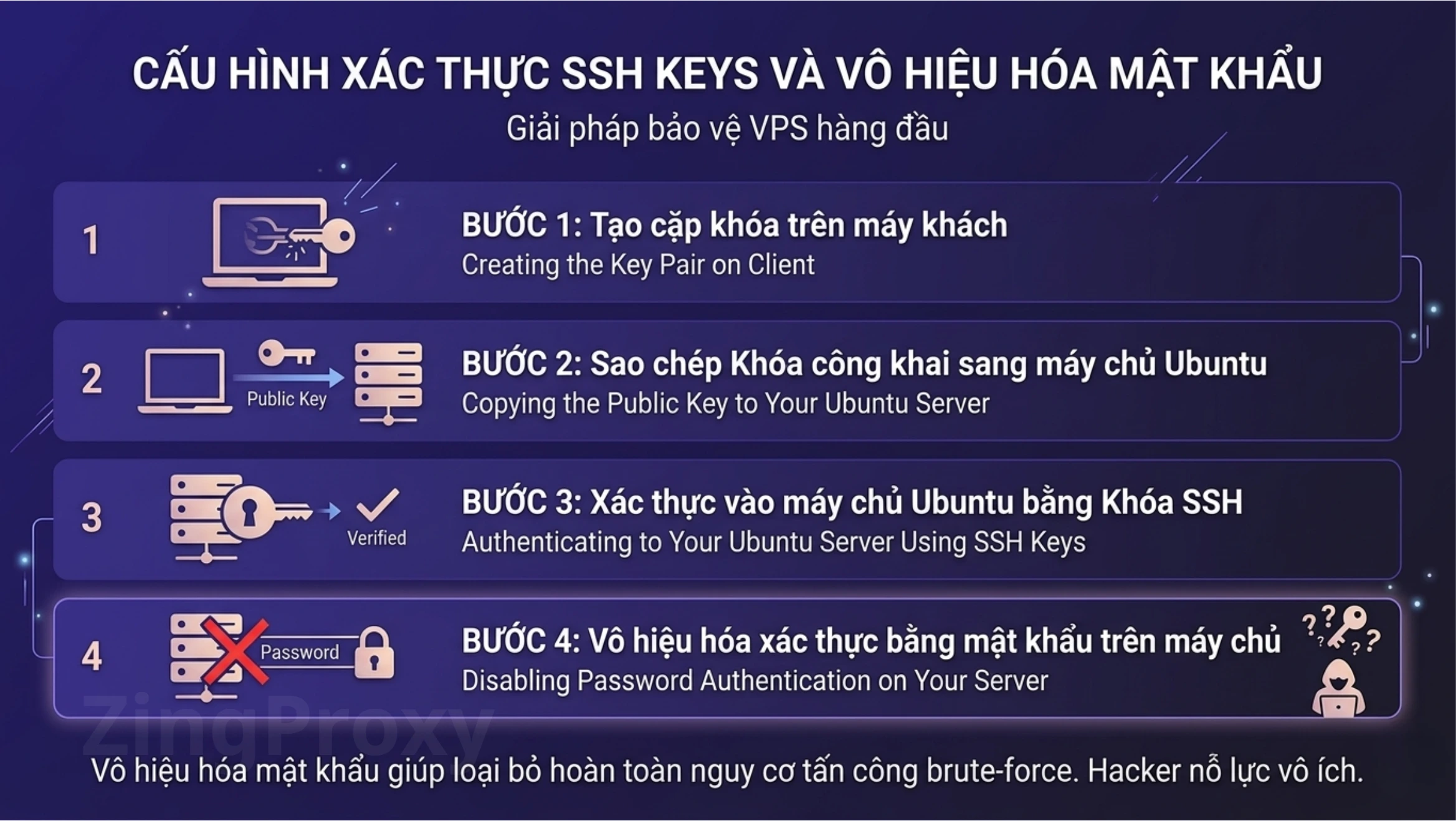

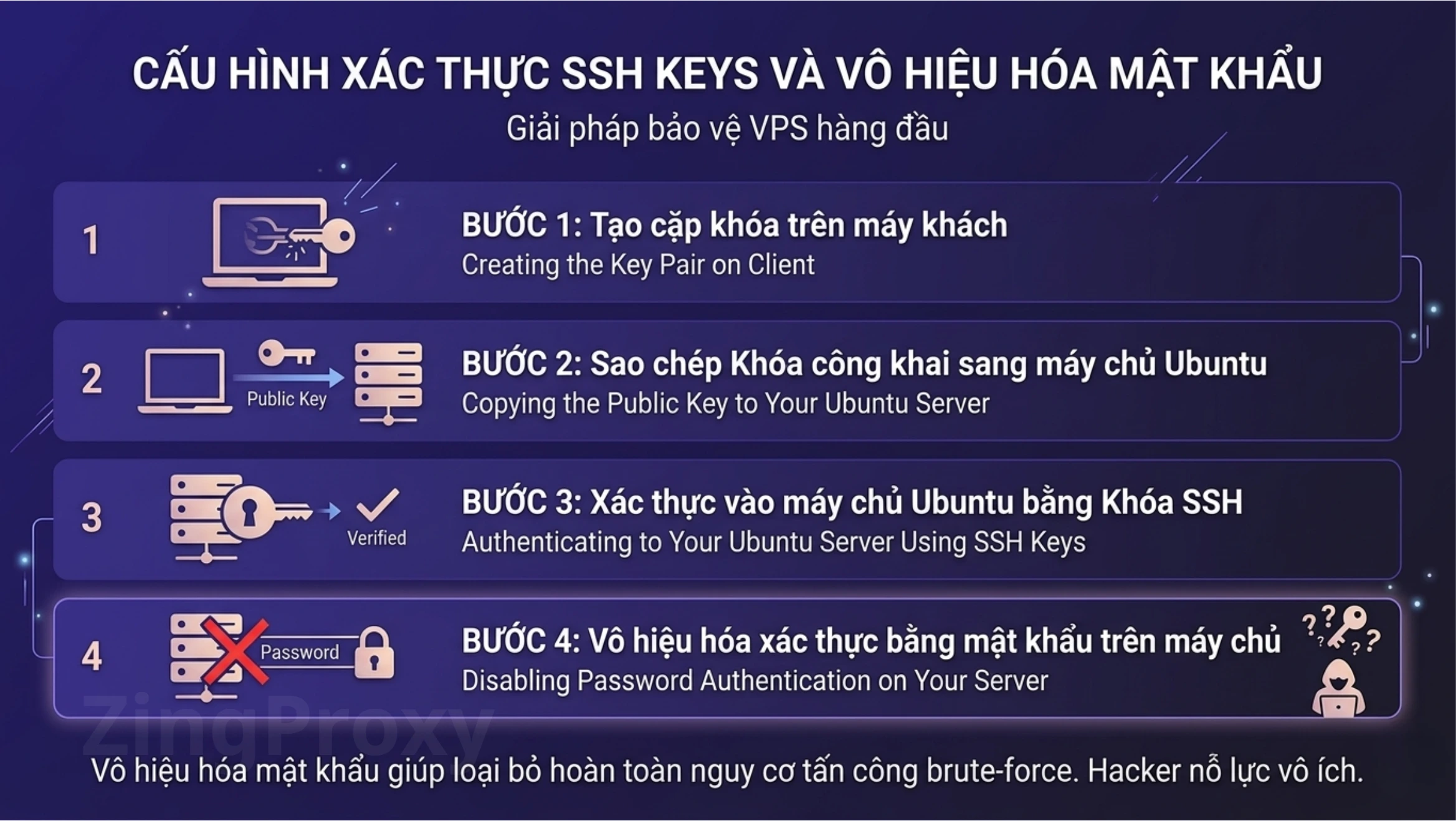

Cấu hình xác thực SSH Keys và vô hiệu hóa mật khẩu

Cấu hình xác thực SSH Key và vô hiệu hóa mật khẩu cho VPS

Đối với các hệ thống VPS sử dụng nền tảng Linux, việc bảo vệ cổng truy cập là ưu tiên số 1.

4 bước cơ bản để thiết lập khóa SSH bao gồm:

- Bước 1: Tạo cặp khóa (Creating the Key Pair) trên máy khách.

- Bước 2: Sao chép Khóa công khai sang máy chủ Ubuntu (Copying the Public Key to Your Ubuntu Server).

- Bước 3: Xác thực vào máy chủ Ubuntu bằng Khóa SSH (Authenticating to Your Ubuntu Server Using SSH Keys).

- Bước 4: Vô hiệu hóa xác thực bằng mật khẩu trên máy chủ (Disabling Password Authentication on Your Server).

Việc thực hiện triệt để Bước 4 (Vô hiệu hóa xác thực bằng mật khẩu) có vai trò sinh tử. Nếu cơ chế đăng nhập bằng mật khẩu vẫn còn hoạt động, máy chủ VPS vẫn phơi nhiễm trước nguy cơ bị tấn công dò đoán mật khẩu (brute-force attacks) hàng loạt. Khi tính năng này bị tắt, trình nền SSH chỉ phản hồi với thiết bị chứa khóa bí mật hợp lệ, khiến mọi nỗ lực dò mật khẩu của hacker trở nên vô nghĩa.

Cấp quyền truy cập bằng Zero Trust Network Access (ZTNA)

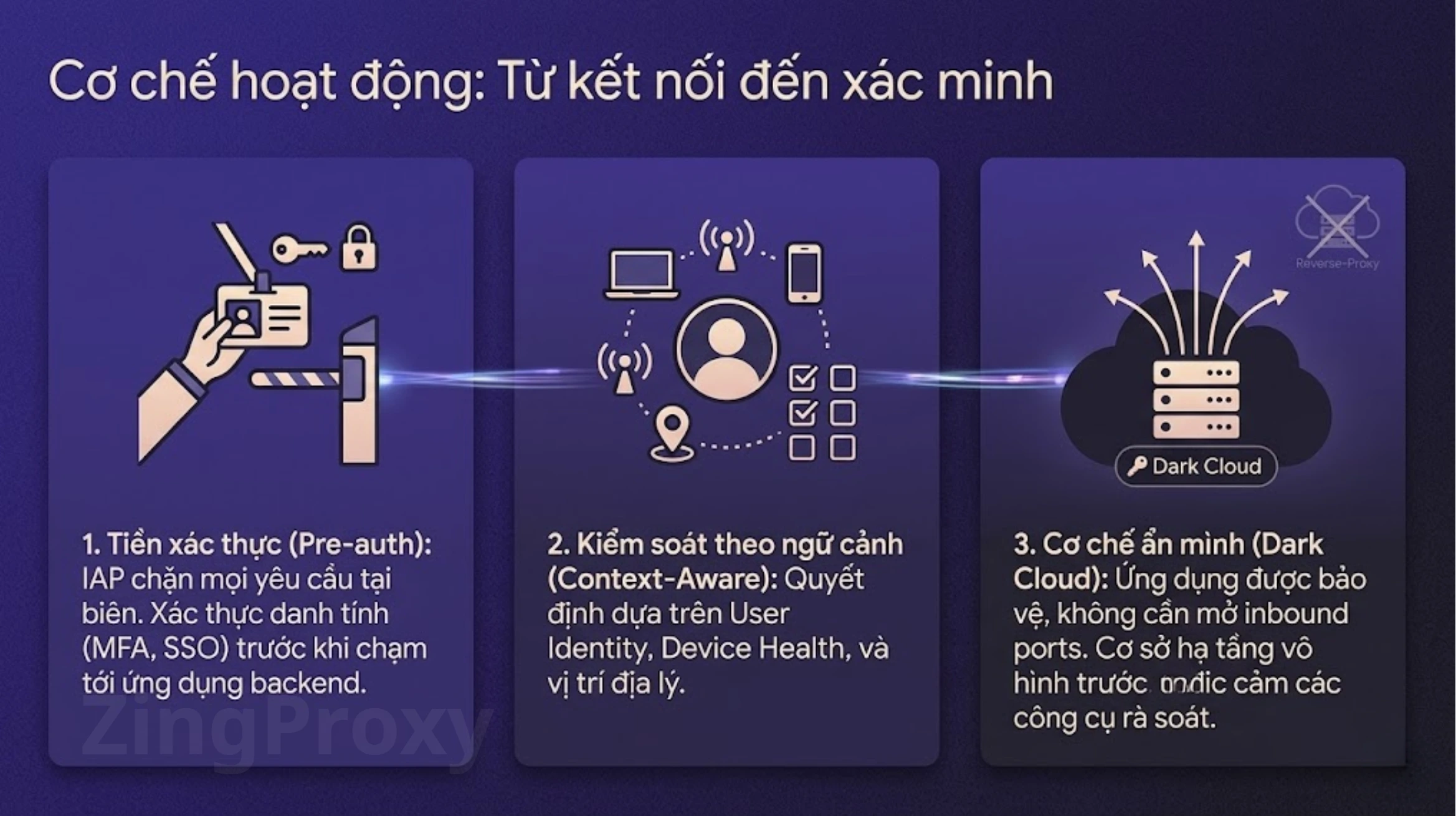

Thay vì sử dụng các mạng riêng ảo (VPN) lỗi thời với rủi ro cấp quyền truy cập toàn mạng lưới, các doanh nghiệp hiện đại được khuyến nghị chuyển sang mô hình kết nối bảo mật thế hệ mới.

Cisco định nghĩa mô hình bảo mật Zero Trust hoạt động dựa trên việc sử dụng các thông tin về danh tính và ngữ cảnh để liên tục xác minh độ tin cậy trước khi cấp quyền truy cập đặc quyền tối thiểu (least-privilege access).

Để thấy rõ sự ưu việt của mô hình kết nối mới này, hãy tham khảo bảng so sánh trực quan dưới đây:

| Tiêu chí |

VPN Truyền thống |

Zero Trust Network Access (ZTNA) |

| Quyền truy cập |

Mở tung toàn bộ mạng lưới (Network-wide). |

Chỉ giới hạn ở từng ứng dụng cụ thể (App-specific). |

| Cơ chế xác minh |

Chỉ kiểm tra 1 lần duy nhất tại cổng đăng nhập. |

Liên tục xác minh tại từng yêu cầu kết nối đơn lẻ. |

| Khả năng hiển thị |

Phơi bày cơ sở hạ tầng mạng cho người dùng đã kết nối. |

Ẩn hoàn toàn cơ sở hạ tầng khỏi sự dòm ngó trên Internet. |

| Rủi ro di chuyển ngang |

Rất cao. Hacker lọt vào có thể đi đến mọi ngóc ngách. |

Triệt tiêu/Rất thấp (nhờ tính năng Phân đoạn vi mô Micro-segmentation). |

Tối ưu quản lý phiên làm việc với Remote Desktop Connection Manager (RDCMan)

Khi làm việc trên các hệ thống VPS chạy Windows Server, việc mỗi nhân viên phải nhớ và tự gõ từng địa chỉ IP, tài khoản đăng nhập cho các máy chủ phân bổ dự án khác nhau sẽ gây mất thời gian và dễ dẫn đến nguy cơ lộ lọt mật khẩu.

Phần mềm RDCMan cung cấp một giải pháp quản lý tập trung tuyệt vời bằng cách tổ chức các máy chủ theo nhóm.

Cụ thể, thông qua tính năng lồng ghép nhóm (Parent Nesting), RDCMan cho phép các nhóm được lồng vào nhau tạo thành cấu trúc cây phân cấp. Quan trọng nhất là tính năng Kế thừa thông tin đăng nhập (Logon Information / Credentials). Các máy chủ có thể kế thừa cài đặt đăng nhập trực tiếp từ nhóm cha (parent group) hoặc từ các Hồ sơ thông tin xác thực (Credential Profiles) được lưu trữ toàn cục.

Nhờ công nghệ này, Trưởng nhóm Marketing có thể thiết lập mật khẩu một lần ở thư mục cha. Các thành viên trong nhóm chỉ cần click chuột để kết nối vào máy chủ làm việc mà không bao giờ nhìn thấy mật khẩu thực sự. Hơn nữa, khi mật khẩu thay đổi để bảo mật, quản trị viên chỉ cần cập nhật tại một nơi duy nhất, mọi máy chủ con bên dưới sẽ tự động nhận diện thông tin mới. Thông tin này được RDCMan mã hóa an toàn thông qua API CryptProtectData.

Câu hỏi thường gặp (FAQ)

1. Có thể dùng VPN thay cho VPS & Proxy để tiết kiệm chi phí không?

Không. VPN chỉ đổi IP và mã hóa mạng tạm thời, không tạo ra máy tính ảo chạy 24/7. Bạn vẫn bị lệch vân tay trình duyệt và rủi ro mất phiên làm việc nếu đứt cáp.

2. Để duy trì tài khoản quảng cáo/seller an toàn, nên chọn loại Proxy nào cài lên VPS?

Nên ưu tiên dùng Proxy Dân cư tĩnh (Static Residential) hoặc Proxy IPv4 Private an toàn (chỉ mình bạn dùng) để nền tảng tin tưởng đây là kết nối từ thiết bị người dùng thực.

3. Cài đặt RDCMan cho team dùng chung có phức tạp không?

Rất dễ. Đây là công cụ miễn phí của Microsoft. Admin chỉ cần gom các máy chủ thành từng nhóm, cài mật khẩu 1 lần ở thư mục gốc (Group Settings), nhân viên mở app là click vào dùng ngay không cần nhập pass.

4. Áp dụng ZTNA nghe có vẻ tốn kém, team quy mô nhỏ (5-10 người) có dùng được không?

Có. Hiện nay có rất nhiều giải pháp ZTNA miễn phí hoặc giá siêu rẻ cho team nhỏ (như Cloudflare Zero Trust bản free hoặc Tailscale dựa trên WireGuard) cài đặt cực nhanh và rất nhẹ.

Kết luận

Sự chuyển dịch linh hoạt trong phong cách làm việc của các tổ chức đòi hỏi một nền tảng công nghệ không chỉ nhanh, mạnh mà còn phải tuyệt đối an toàn. Việc triển khai giải pháp VPS và Proxy cho làm việc nhóm mang lại một môi trường vận hành nhất quán, giải quyết dứt điểm các lỗi phát sinh do sai lệch địa chỉ mạng (IP) và bảo vệ hệ thống trước sự dòm ngó của các thuật toán rà soát tài khoản tự động từ nền tảng đối tác.

Tuy nhiên, việc sở hữu VPS và Proxy chỉ là bước khởi đầu. Để thực sự làm chủ dữ liệu, doanh nghiệp cần kết hợp kiến trúc này với các biện pháp kiểm soát truy cập tiên tiến như loại bỏ mật khẩu thô (dùng SSH Keys), sử dụng công cụ quản lý phiên làm việc tập trung (RDCMan), và đặc biệt là áp dụng nguyên lý xác thực liên tục của Zero Trust Network Access (ZTNA). Có như vậy, quá trình cộng tác từ xa của Team Marketing mới phát huy được sức mạnh tối đa, an toàn, bảo mật và đạt hiệu suất cao nhất.

Tài liệu tham khảo